Zwar gibt es im Internet mehr als eine Milliarde Schadprogramme (Malware), die auf der Suche nach Opfern sind, um diese zu infizieren, doch eine bestimmte Klasse von Malware sorgt seit Jahren für finanzielle Verluste und Sicherheitsprobleme: Ransomware. Ihr einziger Zweck ist es, den Zugriff auf Computersysteme oder Dateien zu blockieren, bis das Opfer ein Lösegeld zahlt. Die Lösegeldforderungen schwanken stark und reichen von ein paar hundert Dollar bis zu mehreren hunderttausend.

Was ist eine Ransomware?

Ransomware ist eine Kategorie von Schadsoftware, die den Zugriff auf ein Computersystem blockiert, bis eine Geldsumme gezahlt wird. Die Zahlung wird normalerweise in Kryptowährungen wie Bitcoin oder Monero gefordert. Die Opfer werden aufgefordert, diese digitalen Vermögenswerte zu kaufen und sie dann an die Angreifer zu überweisen. Ransomware hat sich in den letzten zehn Jahren weiterentwickelt, um mehr Opfer zu erreichen, den Cyberkriminellen große Gewinne zu verschaffen und die Wiederherstellung von Daten nahezu unmöglich zu machen, es sei denn, das Opfer zahlt das Lösegeld oder stellt die Daten aus Backups wieder her.

Während die Verschlüsselung als leistungsfähiges Instrument zur Wahrung der Online-Privatsphäre gilt, da sie es jedem ermöglicht, ohne Angst vor Abhörung zu kommunizieren, haben die Entwickler von Ransomware die Verschlüsselung genutzt, um sicherzustellen, dass die betroffenen Dateien nicht verwendet werden können. Einige Verschlüsselungsmechanismen machen es unmöglich, Daten wiederherzustellen, es sei denn, die Angreifer erklären sich bereit, den Opfern den Entschlüsselungsschlüssel zu schicken, der den Zugriff auf das betroffene System nach Zahlung des Lösegelds freigibt. Stellen Sie sich vor, jemand bricht bei Ihnen zu Hause ein, findet Ihren Schmuck, sperrt ihn in einen undurchdringlichen Tresor in der Mitte Ihrer Wohnung und verlässt Sie mit dem Schlüssel, nachdem er eine Lösegeldforderung gestellt hat. Wenn Sie sich mit dem Einbrecher in Verbindung setzen und die Lösegeldforderung bezahlen, gibt er Ihnen den Schlüssel, um den Tresor zu öffnen und an Ihren Schmuck zu gelangen. Andernfalls müssen Sie den Tresor selbst aufbrechen. Sie wissen, dass alle Ihre Wertsachen dort sind, aber Sie können sie einfach nicht benutzen. Ransomware funktioniert auf ähnliche Weise, nur dass sie es auf Ihre Dateien und Daten abgesehen hat.

Bislang gibt es drei verschiedene Arten von Ransomware:

1. Bildschirmschoner

Die "mildeste" aller Ransomware ist die Bildschirmsperre: Sie verhindert lediglich, dass der Benutzer auf sein Gerät zugreifen kann, indem sie den Zugriff auf den Desktop oder den Startbildschirm (bei Smartphones) blockiert. Obwohl sie lästig sind, können Bildschirmsperren umgangen werden, ohne den Angreifer zu bezahlen, wenn Sie über genügend technische Erfahrung verfügen.

2. Krypto-Ransomware

Während sich frühe, weniger bösartige Ransomware-Stämme als unwirksam erwiesen, um Geld zu verdienen, da sie sich darauf konzentrierten, den Zugriff der Benutzer auf ihre Geräte mit Hilfe von Bildschirmsperren zu verhindern (es wurden keine Daten verschlüsselt), begannen spätere Versionen mit einer Verschlüsselung, die als Crypto-Ransomware bekannt ist. Crypto-Ransomware ist äußerst effektiv, da sie bestimmte lokal gespeicherte Daten und manchmal auch Cloud-Backups verschlüsselt und anbietet, sie gegen eine Gebühr von 300 bis 900 US-Dollar zu entschlüsseln. Da Crypto-Ransomware dieselbe Technologie verwendet, die auch unsere Online-Konversationen, Banktransaktionen und militärische Kommunikation schützt, können die verschlüsselten Dateien ohne Zahlung des Lösegelds nicht wiederhergestellt werden. Krypto-Ransomware-Familien erbeuten jährlich mehr als eine Milliarde Dollar von ihren Opfern. Einige Krypto-Ransomware-Familien, wie z. B. GandCrab, haben in weniger als zwei Jahren Aktivität sogar den Gegenwert von mehr als 2 Milliarden Dollar an gezahltem Lösegeld generiert.

Andere Ransomware-Familien haben begonnen, Erpressung als weitere Einschüchterungstaktik einzusetzen, um die Opfer zur Zahlung zu bewegen. Bevor die Angreifer beispielsweise private Daten verschlüsseln, stehlen sie diese von den Opfern und drohen damit, sie im Rahmen einer öffentlichen Beschämungskampagne online zu stellen, wenn die Lösegeldforderung nicht bezahlt wird.

3. Festplattenverschlüsseler

Die störendsten Formen von Ransomware schließlich sind als Festplattenverschlüsseler bekannt. Im Gegensatz zu Dateiverschlüsslern verhindern Festplattenverschlüsseler, dass Benutzer ihr gesamtes Betriebssystem starten können, da die Ransomware das gesamte Festplattenlaufwerk als "Geisel" hält.

Wie verbreitet sich eine Ransomware?

E-Mails sind einer der meistgenutzten Mechanismen zur Verbreitung von Ransomware. Spam-E-Mails verleiten ihre Opfer entweder dazu, auf Links zu klicken und mit Ransomware infizierte Dateien herunterzuladen, oder sie fügen gefälschte Dokumente an, die sich als Lebensläufe, Rechnungen und andere Dateitypen ausgeben, und tragen so zu einer großen Zahl von Ransomware-Infektionen bei. Wenn der Benutzer die Nachricht öffnet und auf den Anhang klickt, beginnt der Verschlüsselungsprozess. Wenn alle Informationen verschlüsselt sind, erhält der Benutzer eine Warnmeldung auf dem Desktop, zusammen mit Anweisungen, wie er das Lösegeld zahlen und den Entschlüsselungsschlüssel erhalten kann.

Eine weitere Technik, die Angreifer einsetzen, besteht darin, Werbung auf stark frequentierten Websites zu kaufen und diese dann auszunutzen, um Schwachstellen in Browsern oder Plugins auszunutzen. Wenn eine solche Schwachstelle ausgenutzt wird, stürzt der Browser oder das Plugin ab und die Ransomware wird automatisch installiert. Viele Benutzer zögern, Anhänge zu öffnen oder auf E-Mail-Links zu klicken, so dass bei dieser Methode jegliche Benutzerinteraktion oder Social-Engineering-Komponente entfällt, da sie sich auf ungelöste Sicherheitslücken stützt.

Nicht zuletzt schleusen Cyberkriminelle Ransomware in illegale, raubkopierte Inhalte ein, die auf Torrent- oder "Warez"-Websites zum Download angeboten werden. Ahnungslose Opfer laden Ransomware, getarnt als Cracks, Schlüsselgeneratoren und andere Arten von Software, auf ihre Systeme herunter, führen sie aus und installieren so Ransomware.

Wie Sie Ihren PC vor Ransomware-Angriffen schützen können

Ransomware ist ein äußerst lukratives Geschäft für Cyberkriminelle, die ständig in neue Methoden investieren, um ihre Opfer zu infizieren und es Sicherheitslösungen schwer zu machen, sie abzuwehren. Der beste Schutz vor Ransomware-Angriffen besteht darin, nicht infiziert zu werden. Ransomware-Infektionen lassen sich mit einigen bewährten Verfahren einschränken und manchmal sogar verhindern:

1. Verwenden Sie ein aktualisiertes Antivirenprogramm

Verwenden Sie eine Virenschutzlösung mit Anti-Exploit-, Anti-Malware- und Anti-Spam-Modulen, die ständig aktualisiert wird und aktiv Scans durchführen kann. Stellen Sie sicher, dass Sie die optimalen Einstellungen nicht überschreiben und sie täglich aktualisieren.

2. Planen Sie Dateisicherungen

Führen Sie regelmäßig Datensicherungen durch (entweder lokal oder in der Cloud), damit Sie verlorene Daten wiederherstellen können. Sicherungen sollten nicht auf einer anderen Partition in Ihrem PC gespeichert werden, sondern auf einer externen Festplatte, die nur für die Dauer der Sicherung mit dem PC verbunden ist.

3. Halten Sie Windows auf dem neuesten Stand

Halten Sie Ihr Windows-Betriebssystem und Ihre anfällige Software - insbesondere den Browser und die Browser-Plug-Ins - mit den neuesten Sicherheitspatches auf dem neuesten Stand. Exploits verwenden Schwachstellen in diesen Komponenten, um Malware automatisch zu installieren.

4. Lassen Sie die Benutzerkontensteuerung aktiviert

Benutzerkontensteuerung benachrichtigt Sie, wenn Änderungen an Ihrem Computer vorgenommen werden, für die eine Berechtigung auf Administratorebene erforderlich ist. Lassen Sie die Benutzerkontensteuerung aktiviert, um die Auswirkungen von Malware zu verringern oder zu blockieren.

5. Befolgen Sie die sicheren Internetpraktiken

Befolgen Sie die sicheren Internetpraktiken. Besuchen Sie keine fragwürdigen Websites, klicken Sie nicht auf Links und öffnen Sie keine Anhänge in E-Mails aus unsicheren Quellen. Vermeiden Sie das Herunterladen von Apps von unbekannten Websites - installieren Sie nur Software von vertrauenswürdigen Quellen. Geben Sie keine personenbezogenen Daten in öffentlichen Chatrooms oder Foren an.

6. Aktivieren Sie Werbeblocker

Aktivieren Sie Werbeblocker und Datenschutzerweiterungen (z. B. AdBlock Plus), um schädliche Anzeigen zu reduzieren. Erhöhen Sie Ihren Online-Schutz, indem Sie die Sicherheitseinstellungen Ihres Webbrowsers anpassen. Alternativ können Sie eine Browsererweiterung in Betracht ziehen, die JavaScript blockiert (z. B. NoScript).

7. Verwenden Sie Anti-Spam-Filter

Implementieren und verwenden Sie einen Anti-Spam-Filter, um die Anzahl infizierter Spam-E-Mails zu verringern, die Ihren Posteingang erreichen.

8. Deaktivieren Sie Flash

Wenn möglich, virtualisieren oder deaktivieren Sie Adobe Flash vollständig, da dieses Plugin wiederholt als Infektionsvektor verwendet wurde.

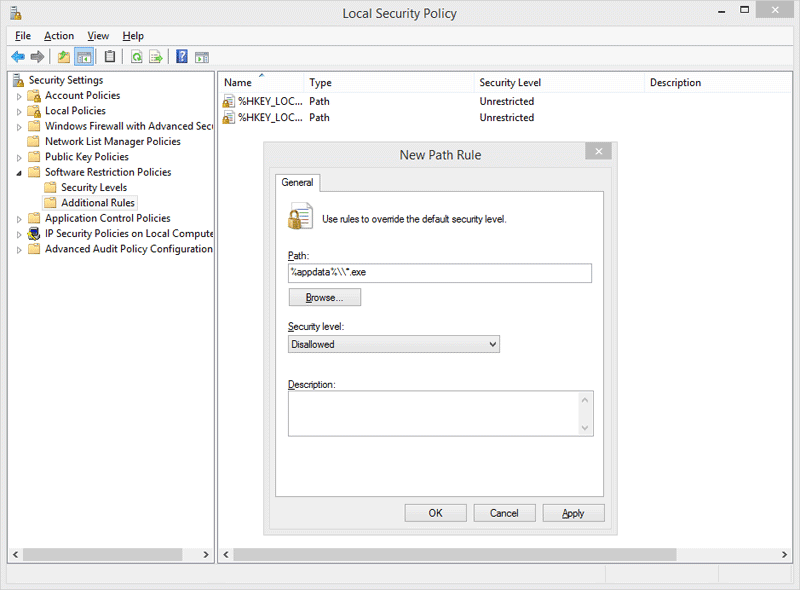

9. Aktivieren Sie Richtlinien für Softwareeinschränkungen

Wenn auf Ihrem Computer eine Windows Professional- oder Windows Server-Edition ausgeführt wird oder wenn Sie Systemadministrator im IT-Team des Unternehmens sind, aktivieren Sie Richtlinien für Softwareeinschränkungen, um ausführbare Dateien von bestimmten Speicherorten aus zu blockieren.

Das ist nur unter Windows Professional oder Windows Server möglich. Die Option Richtlinien für Softwareeinschränkung finden Sie im Editor für lokale Sicherheitsrichtlinien. Nachdem Sie unter Zusätzliche Regeln auf die Schaltfläche Neue Richtlinien für Softwareeinschränkung erstellen geklickt haben, sollten Sie die folgenden Pfadregeln auf die Sicherheitsstufe Nicht zugelassen stellen:

"%username%\\Appdata\\Roaming\\*.exe"

"%appdata%\Microsoft\Windows\Start Menu\Programs\Startup\\.*exe"

C:\\\*.exe

"%temp%\\*.exe"

"%userprofile%\\Start Menu\\Programs\\Startup\\*.exe”

"%userprofile%\\*.exe”

"%username%\\Appdata\\*.exe”

"%username%\\Appdata\\Local\\*.exe”

"%username%\\Application Data\\*.exe”

"%username%\\Application Data\\Microsoft\\*.exe”

"%username%\\Local Settings\\Application Data\\*.exe”

Was zu tun ist, wenn eine Ransomware Ihre Dateien verschlüsselt hat

Bei verschlüsselnder Ransomware werden die lokalen Dateien in der Regel mit einem zufällig generierten Schlüsselpaar verschlüsselt, das mit dem infizierten Computer verknüpft ist. Während der öffentliche Schlüssel auf den infizierten Computer kopiert wird, kann der private Schlüssel nur gegen Zahlung innerhalb einer bestimmten Zeitspanne erlangt werden. Wird die Zahlung nicht geleistet, wird der private Schlüssel gelöscht, so dass keine Entschlüsselungsmethode zur Wiederherstellung der gesperrten Dateien möglich ist.

Die Behörden empfehlen, nicht auf Lösegeldforderungen einzugehen. Die Zahlung eines Lösegelds ist keine Garantie dafür, dass Sie Ihre Dateien zurückerhalten, und dient nur dazu, die Entwicklung neuer und ausgefeilterer Ransomware-Familien finanziell zu fördern, andere cyberkriminelle Aktivitäten zu finanzieren und letztlich das Ransomware-Geschäft zu legitimieren, indem es für Hacker profitabel gemacht wird. Ransomware-Angriffe abzuwehren ist schwierig, aber nicht unmöglich. Strafverfolgungsbehörden und Sicherheitsunternehmen arbeiten seit Jahren zusammen, um Opfern bei der Wiederherstellung ihrer Dateien zu helfen.

Tipps zur Wiederherstellung von durch Ransomware verschlüsselten Daten:

- Wenn das Ransomware-Bereinigungsmodul von Bitdefender zum Zeitpunkt eines Ransomware-Angriffs aktiviert ist, werden Ihre Dateien automatisch wiederhergestellt.

- Es ist auch möglich, verschlüsselte Ransomware-Dateien wiederherzustellen, indem die Originaldateien von einem externen oder Cloud-Backup wiederhergestellt werden.

- Initiativen wie die Website nomoreransom.org können Ransomware-Opfern helfen, ihre Daten wiederherzustellen, wenn die Strafverfolgungsbehörden oder Sicherheitsanbieter einen Weg gefunden haben, Dateien für bestimmte Ransomware-Familien zu entschlüsseln.

- Das FBI hat die folgenden Empfehlungen für Opfer von Ransomware:

-

- Reichen Sie online einen Hinweis ein oder wenden Sie sich an Ihre örtliche FBI-Außenstelle, um Unterstützung anzufordern

- Reichen Sie einen Bericht beim Internet Crime Complaint Center (IC3) des FBI ein.

Denken Sie daran! Es ist wichtig, dass Sie Ihre Daten regelmäßig sichern, auf unaufgeforderte E-Mails achten, Ihre Software und Betriebssysteme ständig aktualisieren, eine Sicherheitslösung installieren, die mehrere Schutzschichten gegen Ransomware bietet, und nicht auf Erpressung eingehen.